Krzysiek Dróżdż

krzysiek@wpmagus.pl

WPmagus.pl

Krzysiek Dróżdż

Krzysiek Dróżdż

Przebieg zdarzeń:

... a do nas nadal trafiają strony, które padają ofiarą tych ataków.

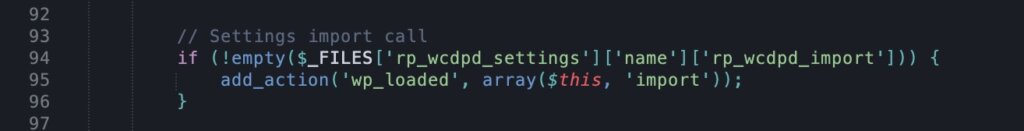

RP_WCDPD_Settings, metoda __construct

RP_WCDPD_Settings, metoda import

I dokładnie tak samo przebiegał atak na Flexible Checkout Fields, półtora roku wcześniej...

Przebieg zdarzeń: